Bilişim Sistemleri Analiz Ve Tasarımı 2022-2023 Final Soruları

Bilişim Sistemleri Analiz Ve Tasarımı 2022-2023 Final Soruları

#1. Yaş bilgisinin girilmesi gereken bir ekranda 120 sayısından daha büyük bir değerin girişine müsaade edilmemesi hangi girdi kontrolü ile alakalıdır?

Cevap : B) Aralık

Yaş bilgisinin girilmesi gereken bir ekranda 120 sayısından daha büyük bir değerin girişine müsaade edilmemesi “B) Aralık” girdi kontrolü ile alakalıdır.

Aralık kontrolü, bir veri girişinin belirli bir değer aralığında olup olmadığını doğrulamak için kullanılır. Bu durumda, yaş bilgisinin 0 ile 120 arasında olmasını sağlamak için aralık kontrolü kullanılır. Bu, girilen verilerin mantıklı ve geçerli olduğundan emin olmanın bir yoludur.

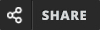

#2. Aşağıdakilerden hangisi taktik seviye bir bilişim sistemi değildir?

Cevap: C) Üst Yönetici Destek Sistemi

Açıklama: Üst Yönetici Destek Sistemi stratejik seviyede bir bilişim sistemidir, taktik seviyede değildir.

#3. Aşağıdakilerden hangisi sahte DNS yardımıyla hassas bilgilerin çalınmasını amaçlayan güvenlik tehtididir?

Cevap : C) Balık tutma (Yemleme)

#4. Aşağıdakilerden hangisi mimari tasarımların güvenlik gereksinimleri arasında sayılabilir?

Cevap : C) Erişim kontrolü

#5. Bir iş kırılımında en üst seviye aşağıdakilerden hangisidir?

Cevap : C) Proje

#6. En kısa sürede tamamlanan Scrum toplantısı aşağıdakilerden hangisidir?

Cevap : D) Günlük Scrum

#7. Proje beyanı ile ilgili aşağıdakilerden hangisi yanlıştır?

Cevap : A) İş paketi ile ekip elemanlarının eşleştirmelerini içerir.

#8. Risk yanıtı geliştirme faaliyetinin çıktısı hangi dokümandır?

Cevap : A) Risk kütüğü

#9. Hızlı uygulama geliştirme ile ilgili aşağıdakilerden hangisi yanlıştır?

Cevap : C) Çok uzun projelerde kullanılır

#10. Veri akış diyagramlarında harici varlık bileşeninin kullanımı ile ilgili aşağıdakilerden hangisi yanlıştır?

Cevap : C) Harici varlıklar arasında akışa izin verilmez.

#11. Eğer bir tabloda benzersiz kayıt içeren tek bir sütun yoksa birden fazla sütunun birlikte benzersiz birbirleşik grup oluşturduğu anahtar türü aşağıdakilerden hangisidir?

Cevap : A) Bileşik

#12. Bağlam diyagramı ile alakalı aşağıdakilerden hangisi yanlıştır?

Cevap : E) Bağlam diyagramında harici varlıklar arasındaki akışa izin verilir.

#13. Bir sistemin periyodik bakımlar dışında sürekli çalışabilir halde olması hangi mimari gereksinimler ile açıklanabilir?

Cevap : E) Güvenirlik

#14. Fonksiyonel olmayan gereksinimler ile alakalı aşağıdakilerden hangisi yanlıştır?

Cevap : C) Bir sistemin “ne” yapması gerektiğini ifade eder.

#15. Farklı sistem parçalarının benzer girdilere karşı aynı şekilde tepki üretmesi girditasarımının hangi kriteri ile alakalıdır?

Cevap : E) Kararlılık

#16. Bir sosyal ağ tasarımı yapılıyor ise, terör, kadına şiddet ve ırkçılık gibi unsurlarla ilgili paylaşımların sistem tarafından kısıtlanması hangi tür gereksinime örnektir?

Cevap : C) Etik

#17. Karmaşık kural yapıları ve çokça kombinasyon olduğu durumlarda hangi mantıkmodelleme yapısı tercih edilmelidir?

Cevap : E) Karar tabloları

Karmaşık kural yapıları ve çokça kombinasyon olduğu durumlarda genellikle tercih edilen mantık modelleme yapısı “E) Karar tabloları”dır. Karar tabloları, özellikle karmaşık kuralları ve çeşitli kombinasyonları sistematik bir şekilde temsil etmek ve yönetmek için etkili bir yöntemdir. Her kural veya kombinasyon için belirli koşulları ve sonuçları açıkça belirtir, böylece karar süreçleri daha anlaşılır ve yönetilebilir hale gelir.

#18. Yığın ve çevrimiçi veri işleme süreçleri ile ilgili aşağıdakilerden hangisi doğrudur?

Cevap : C) Yığın işlemede kurtarma ve yeniden başlatma kolaydır.

#19. Aşağıdakilerden hangisi sistemin hayata geçirilmesi sürecindeki sürdürülebilirlik faaliyetleri arasında sayılabilir?

Cevap : D) Bakım

#20. Veri sözlüklerinde veri depoları ile ilgili tablolarda hangi sütun yer almaz?

Cevap : B) Mantık modeli

Veri sözlüklerinde veri depoları ile ilgili tablolarda genellikle yer alması beklenmeyen sütun “B) Mantık modeli”dir.

Veri sözlüğü, bir veri deposundaki verilerin yapısını ve anlamını tanımlayan bir belge veya sistemdir. Veri sözlüklerinde genellikle aşağıdaki sütunlar bulunur:

A) Birincil anahtar: Veri deposundaki her bir kaydı benzersiz olarak tanımlayan sütun.

C) Veri deposu açıklaması: Veri deposunun ne tür verileri içerdiği ve nasıl kullanıldığı hakkında açıklama.

D) Veri deposu adı: Veri deposunun tanımlayıcı adı.

E) Veri deposu numarası: Veri deposunun sistemdeki benzersiz numarası veya kimliği.

“Mantık modeli” ise, veri depolarının yapısını tanımlayan veya iş süreçlerini temsil eden bir modeldir ve veri sözlüklerinde doğrudan bir sütun olarak yer alması beklenmez. Mantık modeli, veri depolarının nasıl organize edildiğini ve nasıl çalıştığını daha geniş bir perspektiften anlamak için kullanılan bir kavramdır, ancak bu modelin kendisi genellikle veri sözlüğünün bir parçası olarak listelenmez.

#21. Hangi veri tabanı modeli tarihsel sıralamada daha önce kullanılmıştır?

Cevap : B) Hiyerarşik

Hiyerarşik veri tabanı modeli, bilgisayar veri tabanı alanındaki ilk modellerden biridir. Bu model, 1960’larda IBM tarafından geliştirilen Information Management System (IMS) gibi erken dönem veri tabanı sistemlerinde kullanılmıştır. İşte bu modelin neden tarihsel olarak önce kullanıldığını açıklayan bazı nedenler:

1- İlk Dönem Bilgisayar Sistemleri: Hiyerarşik model, veri depolama ve yönetimi için kullanılan ilk yöntemlerden biriydi. Bilgisayar teknolojisi henüz yeni gelişirken, veri yapılarını yönetmenin basit ve doğrudan bir yolunu sağlıyordu.

2- Veri İlişkileri: Hiyerarşik model, veriler arasındaki ilişkileri bir ağaç yapısı kullanarak tanımladı. Bu, verilerin ebeveyn-çocuk ilişkisi içinde düzenlenmesini sağladı ve belirli türdeki uygulamalar için oldukça etkiliydi.

3- Donanım ve Yazılım Kısıtlamaları: İlk bilgisayar sistemleri sınırlı işlem gücüne ve bellek kapasitesine sahipti. Hiyerarşik modeller, bu sınırlamalar içinde çalışabilen ve verimli veri erişimi sağlayan bir yapı sundu.

4- Uygulama Örnekleri: Özellikle büyük kurumsal uygulamalar ve yönetim sistemleri, bu modelin kullanılmasını teşvik etti. Örneğin, hiyerarşik veri tabanları, karmaşık sorgulama ve işlem gerektirmeyen uygulamalarda yaygın olarak kullanıldı.

Hiyerarşik modelin dezavantajları zamanla belirgin hale geldi ve daha esnek ve güçlü veri modellerinin (örneğin, ilişkisel veri tabanı modeli) geliştirilmesine yol açtı. Ancak tarihsel olarak, hiyerarşik model veri tabanı teknolojilerinin temel taşlarından biri olarak kabul edilir.

#22. Aşağıdaki çıktı türlerinden hangisi interaktiftir?

Cevap : C) Gösterge paneli

#23. Bir vatandaş ile kimlik numarası arasındaki ilişki hangi tür ilişkiye örnek gösterilebilir?

Cevap : E) Bire-Bir

SONUÇ

HD Quiz powered by harmonic design

Bilişim Sistemlerinin Seviyeleri ve TürleriBilişim sistemleri, işletme seviyelerine göre farklı kategorilere ayrılır. Taktik seviye bilişim sistemleri, orta düzey yöneticilere karar verme süreçlerinde yardımcı olur. Örneğin, “Üst Yönetici Destek Sistemi” taktik seviyede bir bilişim sistemi olarak değerlendirilmez, çünkü bu sistem stratejik karar verme süreçlerine hizmet eder. Girdi Tasarımının KararlılığıFarklı sistem parçalarının benzer girdilere karşı aynı şekilde tepki üretmesi, girdi tasarımının kararlılığı ile ilgilidir. Kararlılık, sistemin güvenilirliğini ve tutarlılığını sağlamak için kritik bir kriterdir. Bu özellik, özellikle büyük ve karmaşık sistemlerde önemlidir, çünkü kararsızlık kullanıcı deneyimini olumsuz etkileyebilir ve sistem hatalarına yol açabilir. Sistem Sürdürülebilirliği ve BakımBir sistemin hayata geçirilmesi sürecinde sürdürülebilirlik faaliyetleri arasında bakım önemli bir yer tutar. Bakım, sistemin uzun vadede güvenilir ve işlevsel kalmasını sağlar. Bakım süreci, yazılım güncellemeleri, hata düzeltmeleri ve performans iyileştirmelerini kapsar. Güvenlik Gereksinimleri ve Erişim KontrolüMimari tasarımların güvenlik gereksinimleri arasında erişim kontrolü önemli bir yer tutar. Erişim kontrolü, yetkisiz kullanıcıların sisteme erişimini engelleyerek verilerin ve kaynakların korunmasını sağlar. Bu, hem veri güvenliğini hem de kullanıcı gizliliğini korumak için kritik bir adımdır. Veri Akış Diyagramları ve Harici VarlıklarVeri akış diyagramları, sistemdeki veri hareketlerini ve iş akışlarını görselleştirmek için kullanılır. Bu diyagramlarda harici varlıklar, sistemin dışındaki kullanıcılar veya diğer sistemler olarak tanımlanır. Harici varlıklar arasında veri akışı olmasına izin verilmez, çünkü bu, sistemin sınırlarını ve etkileşimlerini netleştirmek için gereklidir. Proje Yönetimi ve İş KırılımıBir iş kırılımında en üst seviye proje olarak tanımlanır. Proje yönetimi, büyük ve karmaşık projelerin başarılı bir şekilde tamamlanmasını sağlamak için yapılandırılmış bir yaklaşımdır. İş kırılımı, projeyi daha küçük, yönetilebilir parçalara ayırarak proje yönetimini kolaylaştırır. Mantık Modelleme ve Karar TablolarıKarmaşık kural yapıları ve çokça kombinasyon olduğu durumlarda karar tabloları tercih edilir. Karar tabloları, çeşitli kuralları ve kombinasyonları sistematik bir şekilde temsil ederek, karar verme süreçlerini daha anlaşılır ve yönetilebilir hale getirir. Hızlı Uygulama GeliştirmeHızlı uygulama geliştirme, özellikle zaman kısıtlı projelerde tercih edilen bir yöntemdir. Bu yöntemin temel amacı, son ürüne en hızlı şekilde ulaşmaktır. Ancak, çok uzun projelerde kullanılması uygun değildir, çünkü hızlı geliştirme yöntemleri uzun vadeli projelerde sürdürülebilirliği sağlamakta zorluk yaşayabilir. Scrum ve Günlük ToplantılarScrum, yazılım geliştirme süreçlerinde sıkça kullanılan çevik bir yöntemdir. Günlük Scrum toplantıları, en kısa sürede tamamlanan toplantı türüdür ve ekip üyelerinin o gün için planlarını ve karşılaştıkları engelleri paylaşmasını sağlar. Proje Beyanı ve İş PaketiProje beyanı, projenin ana ve alt amaçlarını, maksimum süre tahminlerini ve proje risklerini içerir. Ancak, iş paketi ile ekip elemanlarının eşleştirilmesini içermez. Bu, proje yönetiminin planlama aşamasında kritik bir belgedir. Fonksiyonel Olmayan GereksinimlerFonksiyonel olmayan gereksinimler, bir sistemin performansı ve güvenilirliği ile ilgilidir. Bu gereksinimlerin ölçümü genellikle zordur ve başarısızlık durumunda sistemin tamamı kullanışsız hale gelebilir. Bu gereksinimler, işlevselliği destekler ancak doğrudan sistemin ne yapması gerektiğini ifade etmez. Veri İlişkileri ve Bileşik AnahtarlarBir vatandaş ile kimlik numarası arasındaki ilişki, bire-bir ilişkiye örnek olarak verilebilir. Bir tabloda benzersiz kayıt içeren tek bir sütun yoksa, birden fazla sütunun birlikte benzersiz bir grup oluşturduğu anahtar türü bileşik anahtar olarak adlandırılır. Sosyal Ağ Tasarımı ve Etik GereksinimlerBir sosyal ağ tasarımı yapılırken, terör, kadına şiddet ve ırkçılık gibi unsurlarla ilgili paylaşımların sistem tarafından kısıtlanması etik bir gereksinimdir. Bu tür gereksinimler, kullanıcı güvenliğini ve toplumsal sorumluluğu sağlamak için önemlidir. Risk Yönetimi ve Risk KütüğüRisk yanıtı geliştirme faaliyetinin çıktısı risk kütüğüdür. Risk kütüğü, proje risklerinin tanımlanması, değerlendirilmesi ve izlenmesi için kullanılan bir dokümandır. Bu, projenin başarısızlık olasılığını azaltmak için kritik bir araçtır. Bağlam Diyagramları ve Harici VarlıklarBağlam diyagramları, sistem ile harici varlıklar arasındaki veri akışını gösterir. Bu diyagramlar, sistemin genel yapısını ve etkileşimlerini netleştirir. Ancak, bağlam diyagramında harici varlıklar arasındaki akışa izin verilmez. İnteraktif Çıktılar ve Gösterge PanelleriGösterge panelleri, interaktif çıktı türlerinden biridir. Kullanıcıların verileri görselleştirmesini ve analiz etmesini sağlar. Bu paneller, işletme kararlarını desteklemek için önemli araçlardır. Veri İşleme Süreçleri ve Yığın İşlemeYığın işleme, veri işleme süreçlerinde kurtarma ve yeniden başlatmanın kolay olduğu bir yöntemdir. Bu süreç, verilerin toplu olarak işlenmesini ve belirli aralıklarda güncellenmesini sağlar. Çevrimiçi işlemeye kıyasla daha az donanım ve programlama gerektirir. Veri Sözlükleri ve Mantık ModelleriVeri sözlükleri, veri depolarındaki verilerin yapısını ve anlamını tanımlar. Mantık modeli, veri depolarının yapısını ve iş süreçlerini temsil eden bir modeldir ancak veri sözlüklerinde doğrudan bir sütun olarak yer alması beklenmez. Güvenlik Tehditleri ve Balık TutmaSahte DNS yardımıyla hassas bilgilerin çalınması balık tutma (phishing) olarak adlandırılan bir güvenlik tehdididir. Bu tür saldırılar, kullanıcıların kimlik bilgilerini ve diğer hassas verilerini ele geçirmeyi amaçlar. Veri Tabanı Modelleri ve Dosya TabanlarıHiyerarşik veri tabanı modeli, bilgisayar veri tabanı alanındaki ilk modellerden biridir. Bu model, 1960’larda IBM tarafından geliştirilen Information Management System (IMS) gibi erken dönem veri tabanı sistemlerinde kullanılmıştır. İşte bu modelin neden tarihsel olarak önce kullanıldığını açıklayan bazı nedenler: İlk Dönem Bilgisayar Sistemleri: Hiyerarşik model, veri depolama ve yönetimi için kullanılan ilk yöntemlerden biriydi. Bilgisayar teknolojisi henüz yeni gelişirken, veri yapılarını yönetmenin basit ve doğrudan bir yolunu sağlıyordu. Veri İlişkileri: Hiyerarşik model, veriler arasındaki ilişkileri bir ağaç yapısı kullanarak tanımladı. Bu, verilerin ebeveyn-çocuk ilişkisi içinde düzenlenmesini sağladı ve belirli türdeki uygulamalar için oldukça etkiliydi. Donanım ve Yazılım Kısıtlamaları: İlk bilgisayar sistemleri sınırlı işlem gücüne ve bellek kapasitesine sahipti. Hiyerarşik modeller, bu sınırlamalar içinde çalışabilen ve verimli veri erişimi sağlayan bir yapı sundu. Uygulama Örnekleri: Özellikle büyük kurumsal uygulamalar ve yönetim sistemleri, bu modelin kullanılmasını teşvik etti. Örneğin, hiyerarşik veri tabanları, karmaşık sorgulama ve işlem gerektirmeyen uygulamalarda yaygın olarak kullanıldı. Hiyerarşik modelin dezavantajları zamanla belirgin hale geldi ve daha esnek ve güçlü veri modellerinin (örneğin, ilişkisel veri tabanı modeli) geliştirilmesine yol açtı. Ancak tarihsel olarak, hiyerarşik model veri tabanı teknolojilerinin temel taşlarından biri olarak kabul edilir. Mimari Gereksinimler ve GüvenirlikBir sistemin periyodik bakımlar dışında sürekli çalışabilir halde olması, güvenirlik mimari gereksinimi ile açıklanabilir. Güvenirlik, sistemin kesintisiz ve güvenli bir şekilde çalışmasını sağlamak için kritik bir faktördür. Girdi Kontrolü ve Aralık KontrolüYaş bilgisinin girilmesi gereken bir ekranda 120 sayısından daha büyük bir değerin girişine müsaade edilmemesi aralık kontrolü ile alakalıdır. Aralık kontrolü, bir veri girişinin belirli bir değer aralığında olup olmadığını doğrulamak için kullanılır. Bu, girilen verilerin mantıklı ve geçerli olduğundan emin olmanın bir yoludur. Bu makalede, bilişim sistemleri analiz ve tasarımına dair çeşitli kavramlar ve süreçler ele alınmıştır. Her bir konu, bilişim sistemlerinin etkin ve verimli bir şekilde yönetilmesi için kritik öneme sahiptir. |

Bilişim Sistemleri Analiz Ve Tasarımı 2022-2023 Final Soruları

Bilişim Sistemleri Analiz Ve Tasarımı |

|

|

Bilişim Sistemleri Analiz Ve Tasarımı 2022-2023 Final Soruları